Przechowywanie kluczy blokada sejf przechowywanie kluczy pudełko kłódka użyj blokada hasła stop materiał klucze Hook Security Organizer Boxes – Grandado

Przechowywanie szafek Bluetooth, dynamiczne zabezpieczenie przed zakleszczeniem hasła, wysoce bezpieczna zewnętrzna inteligentna szafka na klucze : Amazon.pl: Narzędzia i renowacja domu

4 kolory kreatywny słownik angielski książka bezpieczny tajny słownik szafka na hasła pieniądze gotówka biżuteria kosztowności przechowywanie zamek szyfrowy Box kup niedrogo — cena, bezpłatna dostawa, autentyczne opinie ze zdjęciami — Joom

Przechowywanie kluczy blokada sejf przechowywanie kluczy pudełko kłódka użyj blokada hasła stop materiał klucze Hook Security Organizer Boxes – Grandado

Przechowywanie kluczy blokada sejf przechowywanie kluczy pudełko kłódka użyj blokada hasła stop materiał klucze Hook Security Organizer Boxes – Grandado

4 kolory kreatywny słownik angielski książka bezpieczny tajny słownik szafka na hasła pieniądze gotówka biżuteria kosztowności przechowywanie zamek szyfrowy Box kup niedrogo — cena, bezpłatna dostawa, autentyczne opinie ze zdjęciami — Joom

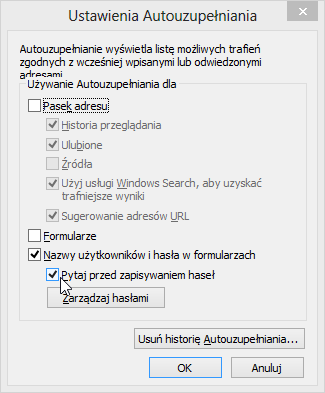

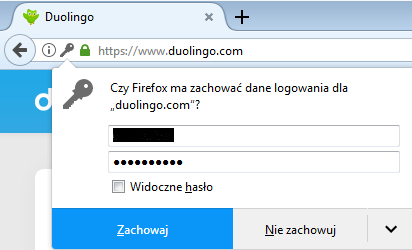

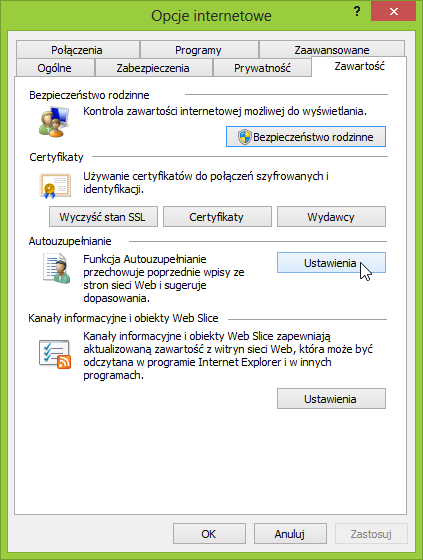

Hasła w systemach operacyjnych i aplikacjach - strona 2 - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Mini kluczyk przechowywanie blokada sejf przechowywanie kluczy pudełko kłódka użyj blokada hasła stop materiał klucze hak bezpieczeństwo organizator pudełka|Klawiatury kontroli dostępu| - AliExpress

Kombinacja cyfr blokada hasła ukryte przechowywanie kluczy Box bezpieczeństwo dla Home Office budowa dekoracja hasło pojemnik na klucze|Zamki| - AliExpress

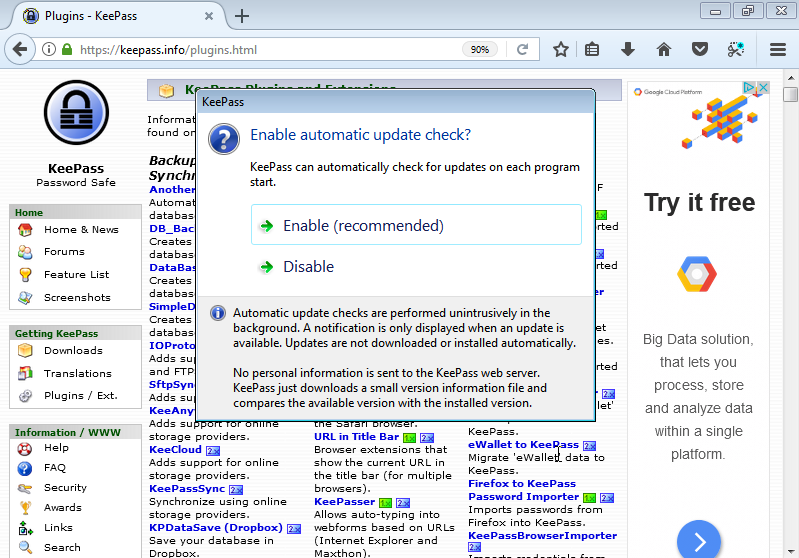

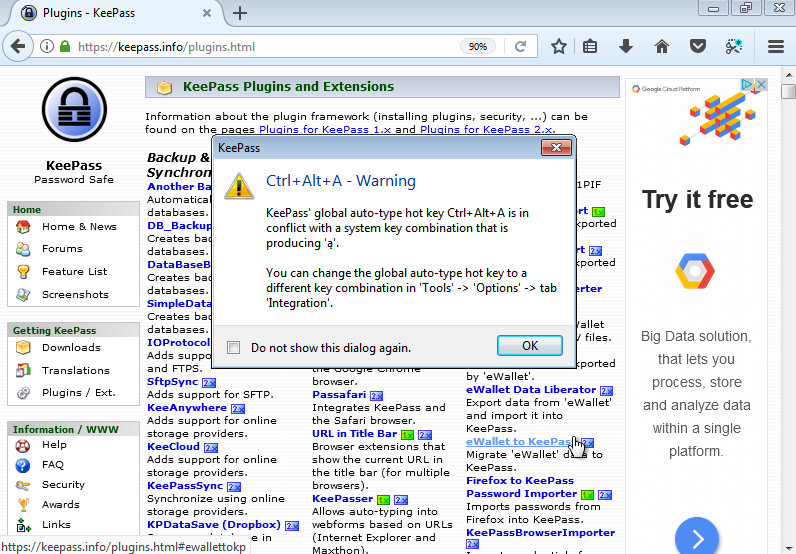

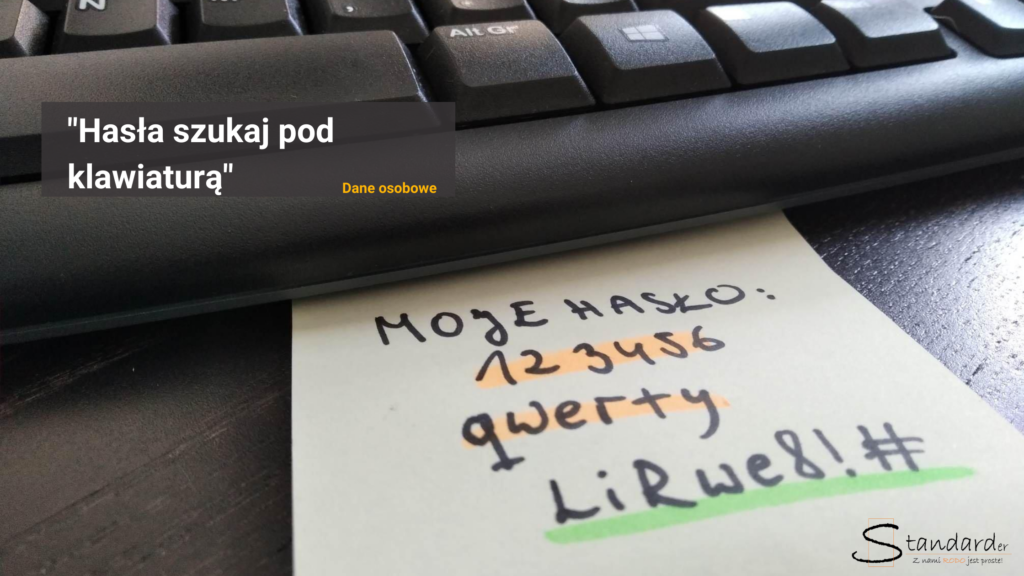

Zaawansowane metody tworzenia, stosowania i przechowywania bezpiecznych haseł - Baza wiedzy - Portal Gov.pl